Verizon DBIR 2025: por qué la identidad y las credenciales son el mayor riesgo en ciberseguridad

Cada año, el informe Data Breach Investigations Report (DBIR) de Verizon analiza miles de incidentes de seguridad a nivel global.

El DBIR 2025 deja una conclusión clara, el acceso inicial sigue siendo el punto más débil en la mayoría de los ataques

Y, en la mayoría de los casos, ese acceso no se consigue hackeando sistemas complejos…

sino explotando identidades y credenciales.

¿Por qué las credenciales son el “talón de Aquiles”?

Según el DBIR, una gran parte de los ataques comienzan con:

- Credenciales robadas o filtradas

- Phishing dirigido

- Contraseñas débiles o reutilizadas

- Accesos comprometidos en aplicaciones web

Los atacantes no entran “rompiendo puertas”… entran usando las llaves.

El problema no es solo técnico: es estructural

El informe de Verizon apunta a un problema de fondo:

- Demasiados accesos

- Mala gestión de privilegios

- Falta de control sobre identidades

- Dependencia de sistemas distribuidos (cloud, SaaS, etc.)

Esto hace que la identidad se convierta en el nuevo perímetro de seguridad.

Identidad, IAM y Zero Trust: el nuevo modelo

El cambio de paradigma es claro:

Antes → proteger la red

Ahora → proteger quién accede

Esto implica dominar conceptos como:

- IAM (Identity and Access Management)

- Autenticación multifactor (MFA)

- Gestión de privilegios (PAM)

- Modelo Zero Trust

Aquí es donde la formación técnica aplicada es clave, especialmente en programas de máster en ciberseguridad con enfoque práctico, donde se trabaja sobre entornos reales.

Aplicaciones web: el otro gran vector de ataque

El DBIR también destaca el papel de las aplicaciones web:

- Login comprometido

- APIs vulnerables

- Sesiones mal gestionada.

Esto conecta directamente con:

- desarrollo seguro

- testing de seguridad

- pentesting

Mini caso práctico (enfoque aula)

Imagina este escenario:

Un empleado reutiliza su contraseña en varios servicios.

Uno de ellos sufre una brecha.

El atacante prueba esas credenciales en el entorno corporativo… y accede.

Resultado:

- acceso legítimo

- sin alertas iniciales

- escalada de privilegios

Este tipo de situaciones son las que hoy se trabajan en entornos formativos técnicos, como un máster en ciberseguridad en la Universidad Complutense, donde se simulan escenarios reales.

Relación con otras tendencias (ENISA y NIS2)

Qué deberías aprender si quieres trabajar en ciberseguridad

El DBIR deja algo muy claro:

No basta con saber redes o sistemas

Debes dominar:

- Gestión de identidades (IAM)

- Seguridad en aplicaciones

- Control de accesos

- Arquitecturas modernas (cloud)

Esto es lo que está marcando la diferencia en el mercado laboral.

IMSED: formación con impacto real

El mayor riesgo en ciberseguridad ya no está en el sistema…

está en el acceso.

Y entender esto es lo que separa a los perfiles técnicos preparados de los que no lo están.

Sobre Javier Nava

Director de IMSED Formación Superior. Doctorando en comunicación y publicidad por la Universidad Complutense de Madrid.

Continue reading

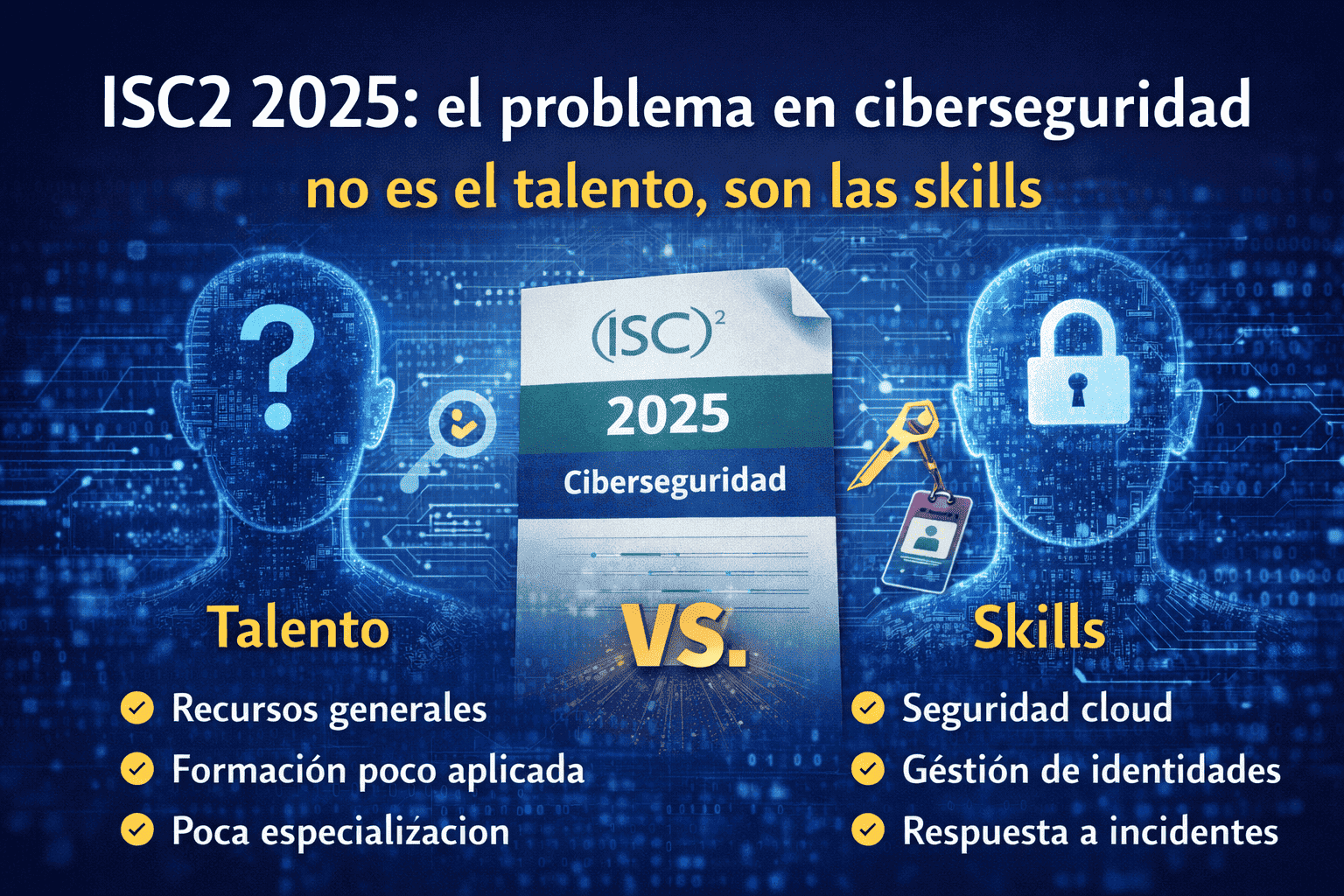

ISC2 2025: por qué el problema en ciberseguridad no es el talento, sino las skills

El informe ISC2 2025 revela que el problema en ciberseguridad no es la falta de profesionales, sino de habilidades técnicas. Descubre qué…

Verizon DBIR 2025: identidad, credenciales y riesgos en ciberseguridad

Analizamos el Verizon DBIR 2025: cómo las credenciales y la identidad se han convertido en el principal vector de ataque en ciberseguridad.

New Posts

-

07 Abr 2026ISC2 2025: por qué el problema en ciberseguridad no es el talento, sino las skills

-

07 Abr 2026Verizon DBIR 2025: identidad, credenciales y riesgos en ciberseguridad

-

07 Abr 2026ENISA Threat Landscape 2025: amenazas clave y habilidades en ciberseguridad

-

07 Abr 2026Qué está cambiando en ciberseguridad en Europa: NIS2

Preguntas Frecuentes (FAQS)

Aquí encontrarás las respuestas a las dudas más comunes sobre el programa, para ayudarte a tomar la mejor decisión en tu formación

Es un informe anual elaborado por Verizon que analiza miles de brechas de seguridad para identificar patrones, causas y tendencias en ciberseguridad.

El deep learning en inteligencia artificial funciona mediante redes neuronales profundas que procesan datos en múltiples capas, identificando patrones complejos de forma automática. A través del entrenamiento con grandes volúmenes de datos, los modelos ajustan sus parámetros para mejorar sus resultados, lo que permite aplicaciones como reconocimiento de voz, visión artificial o análisis predictivo.

IAM (Identity and Access Management) es el conjunto de procesos y tecnologías que permiten gestionar identidades digitales y controlar el acceso a sistemas y datos.

Porque añade una capa extra de seguridad, reduciendo el riesgo de acceso no autorizado incluso si las credenciales han sido comprometidas.

Es un enfoque de seguridad basado en el principio de “no confiar en nadie por defecto”, verificando continuamente identidades y accesos.

Gestión de identidades, seguridad en aplicaciones, cloud security, análisis de amenazas y respuesta a incidentes.